La cybersécurité n’est plus un sujet technique réservé aux spécialistes des systèmes d’information.

- Un contexte de cybermenace en mutation rapide

- Une menace omniprésente et durable

- Une hybridation des acteurs : la fin des frontières traditionnelles

- Une sophistication croissante des modes opératoires

- Des secteurs particulièrement exposés

- Le rapport, outil stratégique de compréhension

- Une publication de référence

- Une finalité opérationnelle et stratégique

- Une approche fondée sur le renseignement de menace (CTI)

- Ce que le rapport nous apprend

- 1. Une cybermenace toujours élevée, mais en transformation

- 2. Le déclin relatif des rançongiciels

- 3. L’essor de l’exfiltration de données

- 4. Une meilleure connaissance des écosystèmes criminels

- 5. Un brouillage croissant des responsabilités

- 6. Une exploitation accrue des outils légitimes

- 7. Une menace qui touche l’ensemble du tissu économique

- Enjeux et perspectives

Nous assistons à une transformation du cyberespace en un véritable théâtre d’affrontement, où se croisent intérêts étatiques, logiques criminelles et stratégies d’influence. Cette hybridation des acteurs et des modes opératoires rend la menace à la fois plus diffuse, plus difficile à attribuer et plus complexe à contrer.

Dans ce contexte, les travaux de l’Agence nationale de la sécurité des systèmes d’information (ANSSI), et en particulier ceux de son centre opérationnel CERT-FR, constituent une référence essentielle pour comprendre les évolutions de la menace. Leur dernier rapport, le Panorama de la cybermenace 2025, publié en mars 2026, offre une analyse approfondie des tendances observées au cours de l’année écoulée.

Ce document met en lumière une réalité préoccupante : la cybermenace reste à un niveau élevé et continue de se transformer, sous l’effet de dynamiques technologiques, géopolitiques et économiques.

Un contexte de cybermenace en mutation rapide

Une menace omniprésente et durable

L’un des constats majeurs posés par l’ANSSI est la permanence d’un niveau de menace élevé. Contrairement à certaines anticipations, la pression cyber ne diminue pas : elle s’installe durablement dans le paysage numérique.

En 2025, les attaques informatiques ont continué d’affecter un large éventail d’acteurs, publics comme privés, sans distinction de taille ou de secteur. La cybermenace « n’épargne personne » et s’inscrit désormais dans une logique structurelle .

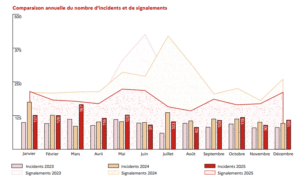

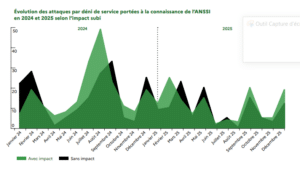

Les incidents traités par l’ANSSI confirment cette tendance. On dénombre 1 366 incidents confirmés en 2025, un niveau stable par rapport à 2024 mais significativement plus élevé que les années précédentes . Cette stabilité apparente masque en réalité une aggravation qualitative des attaques : celles-ci deviennent plus sophistiquées, plus ciblées et plus impactantes.

Une hybridation des acteurs : la fin des frontières traditionnelles

L’évolution la plus structurante mise en évidence par le rapport est l’effacement progressif des frontières entre les différentes catégories d’attaquants.

Traditionnellement, les analystes distinguaient :

- les acteurs étatiques (espionnage, déstabilisation),

- les cybercriminels (logique financière),

- les hacktivistes (motivations idéologiques).

Or, cette segmentation devient de moins en moins pertinente.

L’ANSSI souligne que les frontières entre acteurs étatiques et cybercriminels se sont largement érodées . Cette convergence se traduit par :

- un partage de ressources et d’outils,

- une mutualisation des savoir-faire,

- une adoption croisée de techniques auparavant spécifiques à certains groupes.

Ce phénomène contribue à créer ce que l’ANSSI qualifie de « brouillard technologique et organisationnel », qui complexifie fortement l’attribution des attaques .

En pratique, cela signifie qu’une attaque peut être menée par un groupe criminel utilisant des outils développés par un État, ou inversement, brouillant ainsi les lignes de responsabilité.

Une sophistication croissante des modes opératoires

Parallèlement à cette hybridation, les modes opératoires évoluent rapidement. Les attaquants exploitent de plus en plus :

- des outils légitimes détournés (living-off-the-land),

- des infrastructures cloud,

- des chaînes d’approvisionnement (supply chain),

- des vulnérabilités zero-day ou mal corrigées.

Le recours à des services légitimes à des fins malveillantes n’est plus l’apanage d’acteurs étatiques, mais devient une pratique généralisée .

Cette banalisation des techniques avancées abaisse la barrière à l’entrée et permet à des acteurs moins sophistiqués de mener des attaques complexes.

Des secteurs particulièrement exposés

Le rapport met également en évidence une concentration des incidents sur certains secteurs critiques :

- éducation et recherche (34 %),

- ministères et collectivités (24 %),

- santé (10 %),

- télécommunications (9 %) .

Ces secteurs présentent des vulnérabilités spécifiques :

- forte dépendance au numérique,

- hétérogénéité des systèmes,

- contraintes budgétaires,

- criticité des services rendus.

Les collectivités territoriales, en particulier, constituent des cibles privilégiées en raison de leur niveau de protection souvent insuffisant et de la sensibilité des données qu’elles traitent.

Le rapport, outil stratégique de compréhension

Une publication de référence

Le Panorama de la cybermenace 2025 s’inscrit dans une série de rapports annuels publiés par le CERT-FR, entité opérationnelle de l’ANSSI chargée de la veille, de l’alerte et de la réponse aux incidents.

Ce document vise à :

- dresser un état des lieux de la menace,

- analyser les tendances émergentes,

- partager les retours d’expérience issus des incidents traités,

- éclairer les décideurs publics et privés.

Il s’appuie sur une double source :

- les incidents effectivement traités par les équipes de réponse,

- l’analyse de campagnes malveillantes observées en France et à l’international .

Une finalité opérationnelle et stratégique

Contrairement à une simple publication académique, ce rapport répond à des objectifs concrets :

- améliorer la compréhension de la menace,

- orienter les politiques de cybersécurité,

- renforcer la résilience des organisations.

Il constitue un outil d’aide à la décision pour les responsables publics, les RSSI et les décideurs politiques, en leur fournissant une vision consolidée de la situation.

Dans un contexte marqué par la montée en puissance de réglementations comme NIS2, ces analyses sont essentielles pour prioriser les investissements et structurer les politiques de sécurité.

Une approche fondée sur le renseignement de menace (CTI)

Le rapport s’inscrit pleinement dans une logique de Cyber Threat Intelligence (CTI), c’est-à-dire de production et de partage de renseignement sur les menaces.

Cette approche repose sur :

- la collecte de données techniques et contextuelles,

- leur analyse,

- leur transformation en connaissances exploitables.

Elle permet de passer d’une posture réactive à une posture proactive, en anticipant les évolutions de la menace.

Ce que le rapport nous apprend

1. Une cybermenace toujours élevée, mais en transformation

Le premier enseignement du rapport est la stabilité du volume d’incidents, combinée à une évolution qualitative de la menace.

Si le nombre d’incidents reste globalement stable, leur nature évolue :

- attaques plus ciblées,

- impacts plus importants,

- opérations plus discrètes.

Cette évolution traduit une professionnalisation accrue des attaquants.

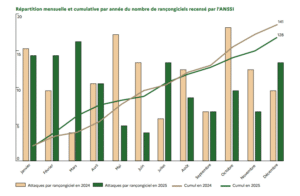

2. Le déclin relatif des rançongiciels

Longtemps au cœur de l’actualité cyber, les rançongiciels connaissent une évolution notable.

Le rapport observe une baisse de leur utilisation, au profit d’autres stratégies .

Cela ne signifie pas la disparition du phénomène, mais plutôt une transformation des modèles économiques des attaquants.

3. L’essor de l’exfiltration de données

En parallèle, on observe une augmentation significative des attaques reposant uniquement sur l’exfiltration de données .

Cette évolution marque un tournant stratégique :

- les attaquants privilégient la discrétion,

- ils exploitent la valeur des données volées (revente, chantage, influence),

- ils réduisent les risques liés à l’usage de rançongiciels (plus visibles, plus surveillés).

Cette tendance confirme que la donnée est devenue la principale cible des cyberattaques.

4. Une meilleure connaissance des écosystèmes criminels

Le rapport souligne également que certaines fuites de données ont permis de mieux comprendre le fonctionnement des groupes cybercriminels .

Ces informations offrent des opportunités :

- cartographie des réseaux criminels,

- identification des outils utilisés,

- compréhension des chaînes de valeur.

Elles contribuent à renforcer les capacités de défense et de réponse.

5. Un brouillage croissant des responsabilités

Comme évoqué précédemment, l’imbrication entre acteurs étatiques et criminels complique fortement l’attribution des attaques.

Ce phénomène a plusieurs conséquences :

- difficulté à qualifier juridiquement les attaques,

- complexité des réponses diplomatiques,

- risque d’escalade mal maîtrisée.

Il renforce également l’importance de la coopération internationale en matière de cybersécurité.

6. Une exploitation accrue des outils légitimes

Les attaquants utilisent de plus en plus des outils et services légitimes pour mener leurs opérations.

Cette stratégie présente plusieurs avantages :

- réduction de la détection,

- exploitation des failles organisationnelles,

- contournement des dispositifs de sécurité traditionnels.

Elle impose aux organisations de revoir leurs approches de sécurité, en intégrant des logiques de détection comportementale.

7. Une menace qui touche l’ensemble du tissu économique

Enfin, le rapport rappelle que la cybermenace ne se limite pas aux grandes organisations.

Les PME, les collectivités et les structures publiques locales sont particulièrement exposées :

- ressources limitées,

- maturité cyber variable,

- forte dépendance aux prestataires.

Cette réalité pose la question de l’accompagnement et du soutien public à ces acteurs.

Enjeux et perspectives

Vers une normalisation de la conflictualité numérique

L’un des enseignements majeurs du rapport est la normalisation de la cybermenace.

Le cyberespace devient un espace de confrontation permanent, où :

- les États mènent des opérations d’influence et d’espionnage,

- les groupes criminels développent des modèles économiques sophistiqués,

- les frontières entre guerre et criminalité s’estompent.

La nécessité d’une approche globale

Face à cette évolution, les réponses purement techniques ne suffisent plus.

Il est nécessaire de développer :

- une gouvernance stratégique de la cybersécurité,

- une coordination entre acteurs publics et privés,

- une culture du risque à tous les niveaux.

Le rôle clé des politiques publiques

Les pouvoirs publics ont un rôle central à jouer :

- définition de cadres réglementaires (NIS2),

- soutien aux acteurs les plus vulnérables,

- développement de capacités nationales de cyberdéfense.

Dans ce contexte, les travaux de l’ANSSI constituent un socle indispensable pour éclairer l’action publique.